TimThumb – Sicherheitslücke in WordPress Installationen aufspüren

Hin und wieder schaue ich mir meine Server-Logs an und muss immer wieder feststellen, dass die „Hacker“ immer noch nach einer Datei suchen, welche vor sehr langer Zeit ein Sicherheitsrisiko dargestellt hat. Bei der Datei handelt es sich um die timthumb.php durch dessen Hilfe Bilder angepasst werden können. Das File wird sehr oft in WordPress Themes integriert um die integrierten Bilder besser für die Anzeige optimieren zu können. Die aktuellen Varianten von TimThumb sind dabei sehr ungefährlich und nur die alten Varianten beinhalten den Fehler im Script.

Aber die Angreifer sind gut gerüstet und so fragen diese den Webspace einfach nach den relevanten Theme-Pfaden ab, ohne zu wissen – ob das Theme überhaupt installiert ist. Sollte dann zufällig ein Treffer dabei sein, nutzt man die Sicherheitslücke für Angriffe aus. Dabei ist es egal ob das Theme gerade aktiv ist oder schon seit einigen Jahren einfach im Blog „mitgeschleift“ wird. Hat man nur eine WordPress-Installation kann man natürlich seine Installation per Hand auf die timthumb.php checken, doch als Hoster oder Webmaster von mehreren Installationen kann man schnell einmal den Überblick verlieren. Doch hier hilft eine kleine Abfrage auf der Kommandozeile um sich schnell einen Überblick zu verschaffen.

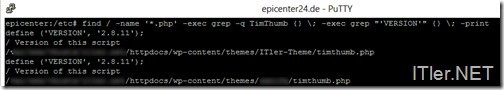

Dafür gebt ihr einfach folgenden Befehl auf der CLI ein:

find / -name ‚*.php‘ -exec grep -q TimThumb {} \; -exec grep „‚VERSION'“ {} \; -print

Danach werden Euch alle Stellen aufgelistet, wo sich eine timthumb.php Datei befindet und welche Version diese besitzt. Gefährlich sind vor allem Versionen kleiner als 1.34.

Diese sollten unbedingt durch eine aktuelle Version ersetzt werden.

Diese könnt ihr Euch hier herunter laden: