TCP-Dienst 32764 wartet auf Befehle

Zuerst hat der Reverse Engineer Eloi Vanderbeken nur auf seinen eigenen Router eine mysteriöse Backdoor gefunden, inzwischen hat sich die Zahl der bestätigten und betroffenen Geräte auf 13 gesteigert! Wie viele Router letztendlich von diesem Problem betroffen sind, ist noch unklar. Es scheint jedoch so, als würden viele Router betroffen sein, welche durch den Hersteller SerComm (ScMM) produziert worden sind. Eine Liste dieser Router kann hier eingesehen werden. Derzeit wurde die Sicherheitslücke bei folgenden Routern von Usern bestätigt:

– Linksys WAG200G

– Netgear DM111Pv2

– Linksys WAG320N

– Linksys WAG54G2

– DGN1000[B] Netgear N150

– Netgear DG834G V2 firmware 4.01.40

– Diamond DSL642WLG / SerComm IP806Gx v2 TI

– Linksys WAG120N

– Cisco WAP4410N

– Linksys WAG160n

– LevelOne WBR3460B

– Netgear DGN3500

– NetGear DG834 v3

Mehr Router mit einer eventuell vorhandenen Sicherheitslücke können auf der Github Seite des „Finders“ eingesehen werden: TCP-32764 – dort gibt es übrigens auch ein kleines Python Script über welches man selbst einen Test fahren kann.

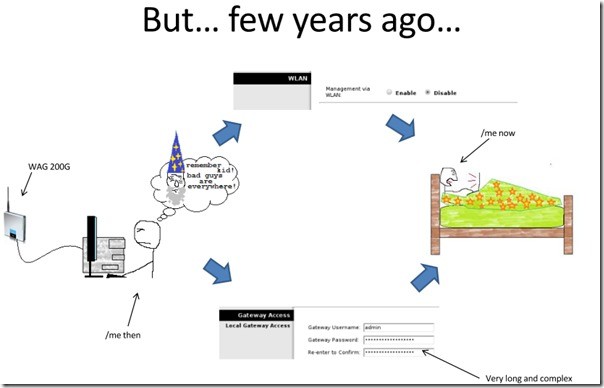

Doch was hat Vanderbeken eigentlich genau fest gestellt? Als seinen Router WAG200G etwas genauer unter die Lupe genommen hat, fand er heraus, dass dieser über den Port 32764 erreichbar und dieser scheinbar auf Befehle von außen gewartet hat. Darauf hin hat er die Firmware etwas genauer unter die Lupe genommen und bei der darauf folgenden Analyse stellte er fest, dass der Port eine Konfiguration des Routers von außen zu lässt, bei der kein Passwort oder Username benötigt wird! D.h. kennt man eben diese Befehle ist es möglich den Router zurück zu setzen oder auch die Konfiguration inklusive aller Usernamen und Passwörter auszulesen!

Die ganze Story als Bilder PDF findet ihr übrigens hier zum Download! Solltet ihr Euch mal ansehen! Ist recht witzig gemacht.

Doch wie kam man auf den oben genannten Hersteller von Routern?

Wird der Dienst genutzt, meldet sich dieser mit ScMM, was scheinbar eine mögliche Abkürzung für SerComm ist. Als weitere Router-Modelle gemeldet worden sind, bestätigte sich diese Vermutung.

Ein offizielles Statement von den Herstellern der Router gibt es bislang nicht!